要换另外一款主题的想法其实也是由来已久了,早在刚做好那款仿Milw0rm的主题的时候就想做一款以红色为基调的主题。而传统的所谓的黑客主要的色调是绿色和蓝色,而现在红色则出现的越来越多了,于是我也想追随一下。

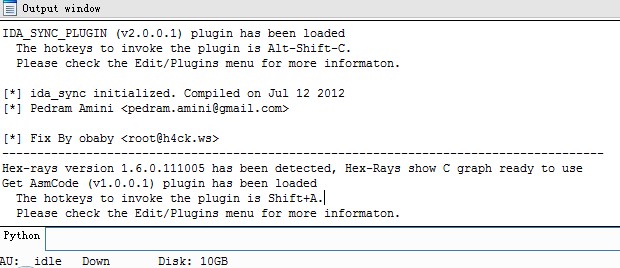

ida-sync-plugin for ida 6.x opensource

公开ida sync plugin源代码,项目地址:http://code.google.com/p/ida-sync-plugin/。

IDA_SYNC_PLUGIN (v2.0.0.1) for IDA 6.x

这个插件已经有很多年的历史了,话说也好几百年没更新了。不知道还有冇淫用这个东西,前一段时间曾经编译了支持6.x的插件,http://www.h4ck.org.cn/2012/06/ida-sync-for-ida-6-x/。但是在使用的过程中发现还是有很多问题的,比如函数名称push的问题。

zynamics Objective-C helper script

对于OC的程序逆向IDA直接解析的代码并不是十分清晰,有太多的_objc_msgSend之类的函数,而根本不知道具体调用的函数是个什么鸟东西。用这个插件可以修正诸如 _objc_msgSend之类的名字。

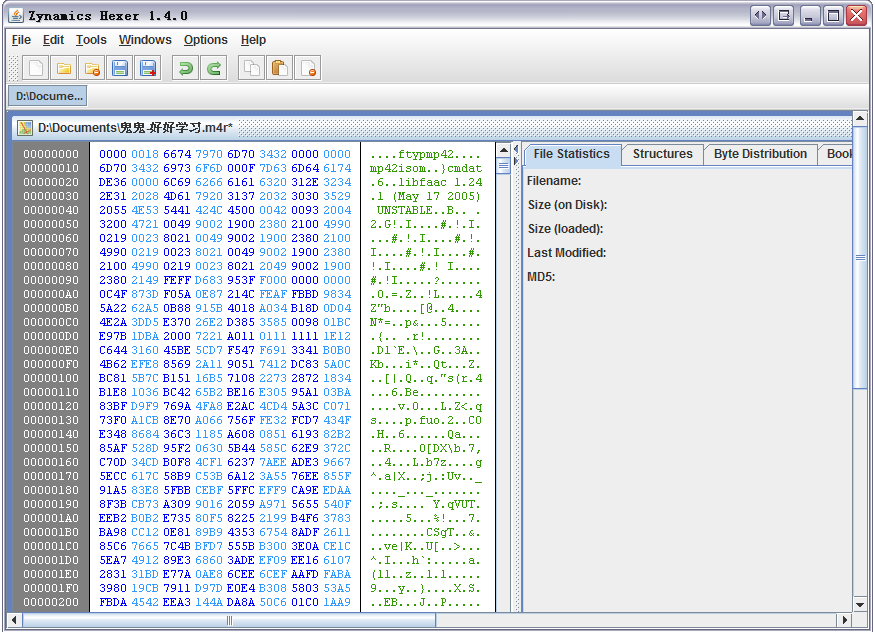

Zynamics Hexer 1.04 Release

Hexer is a hex editor available free of charge. Being written in Java, Hexer is platform-independent and should work on all platforms that support Java 6

三星I9100G ICS

从昨天晚上开始就想更新下那个鸟Kies,结果更新了一晚上没有更新成功。三星的那群鸟程序员也不知道是怎么想的,用了将近快一年了从来就没更新成功过。今天给三星的客服打电话询问情况,结果给我回了一句什么你看看是不是你的电脑问题,麻痹的,每次都是卡在下载usb驱动的地方,循环下载能下载到1G多的数据,我都和你反馈情况了,你妈逼的告诉我去看什么是不是我的电脑问题。